SSRF Démasqué : Comment les Hackers Exploitent le Server-Side Request Forgery

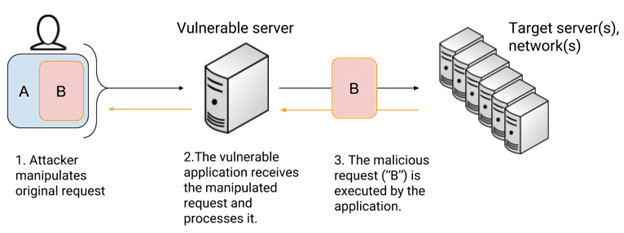

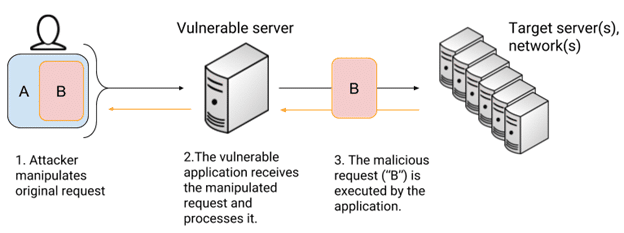

SSRF Démasqué : Comment les Hackers Exploitent le Server-Side Request Forgery Les attaques SSRF, ou Server-Side Request Forgery, sont des vulnérabilités SSRF furtives qui incitent les serveurs à effectuer des requêtes non intentionnelles, exposant souvent des systèmes internes. Cet article dévoile comment les hackers exploitent des charges utiles SSRF pour cibler des environnements SSRF dans…

Read articleSSRF Unmasked: How Hackers Exploit Server-Side Request Forgery

SSRF Unmasked: How Hackers Exploit Server-Side Request Forgery SSRF Unmasked: How Hackers Exploit Server-Side Request Forgery SSRF attacks, or Server-Side Request Forgery, are stealthy SSRF vulnerabilities that trick servers into making unintended requests, often exposing internal systems. This article unmasks how hackers leverage SSRF payloads to target cloud SSRF environments like AWS SSRF, Azure SSRF,…

Read articleWhat Is the Best Cybersecurity Training in the UK?

Introduction In the face of escalating cyber threats and increasing digital reliance, the United Kingdom’s cybersecurity sector is experiencing a surge in demand for skilled professionals. Whether aiming for a role in ethical hacking, risk management, compliance, or information assurance, selecting the right training pathway is critical to building a successful career in this dynamic…

Read articleContrôle d’Accès Défaillant : Les Failles d’Autorisation Expliquées par WAHS

Contrôle d’Accès Défaillant : Les Failles d’Autorisation Expliquées par WAHS Contrôle d’Accès Défaillant : Les Failles d’Autorisation Expliquées par WAHS Le contrôle d’accès défaillant, répertorié sous OWASP A5, est une faille critique exposant des vulnérabilités d’autorisation qui permettent aux attaquants de contourner la sécurité pour accéder à des ressources non autorisées. Selon la certification WAHS,…

Read articleQuelle est la valeur d’une certification en cybersécurité ?

À l’ère où les cyberattaques se multiplient et les systèmes numériques deviennent de plus en plus complexes, les entreprises, les gouvernements et les institutions recherchent des profils compétents et qualifiés. Dans ce contexte, les certifications professionnelles en cybersécurité ont pris une place centrale dans les processus de recrutement. Mais quelle est réellement la valeur d’une…

Read articleWhat Is the Best Cybersecurity Training in China?

Introduction As the digital economy accelerates in China, so does the complexity and volume of cyber threats. From state-sponsored attacks to ransomware targeting businesses, cybersecurity is now a strategic priority for the Chinese government, major corporations, and educational institutions alike.To meet the growing demand for skilled professionals, China offers an expanding ecosystem of world-class universities,…

Read article