From User to Admin: Privilege Escalation Techniques

Moving from a regular user to an admin on a web application, or web privilege escalation, is a prime goal for attackers and security testers alike. Whether through SQL injection for privileges, authentication bypass, or admin cookie modification, these techniques exploit common vulnerabilities to gain unauthorized admin access. In 2025, as applications grow more complex, mastering these methods is crucial…

Read articlePasser d’Utilisateur à Admin : Techniques d’Élévation de Privilèges

Passer d’un simple utilisateur à un administrateur sur une application web, ou élévation de privilèges web, est un objectif clé pour les attaquants et les testeurs de sécurité. Que ce soit via une injection SQL privilèges, un bypass authentification, ou une modification cookie admin, ces techniques exploitent des failles courantes pour obtenir un accès non autorisé admin. En 2025, avec…

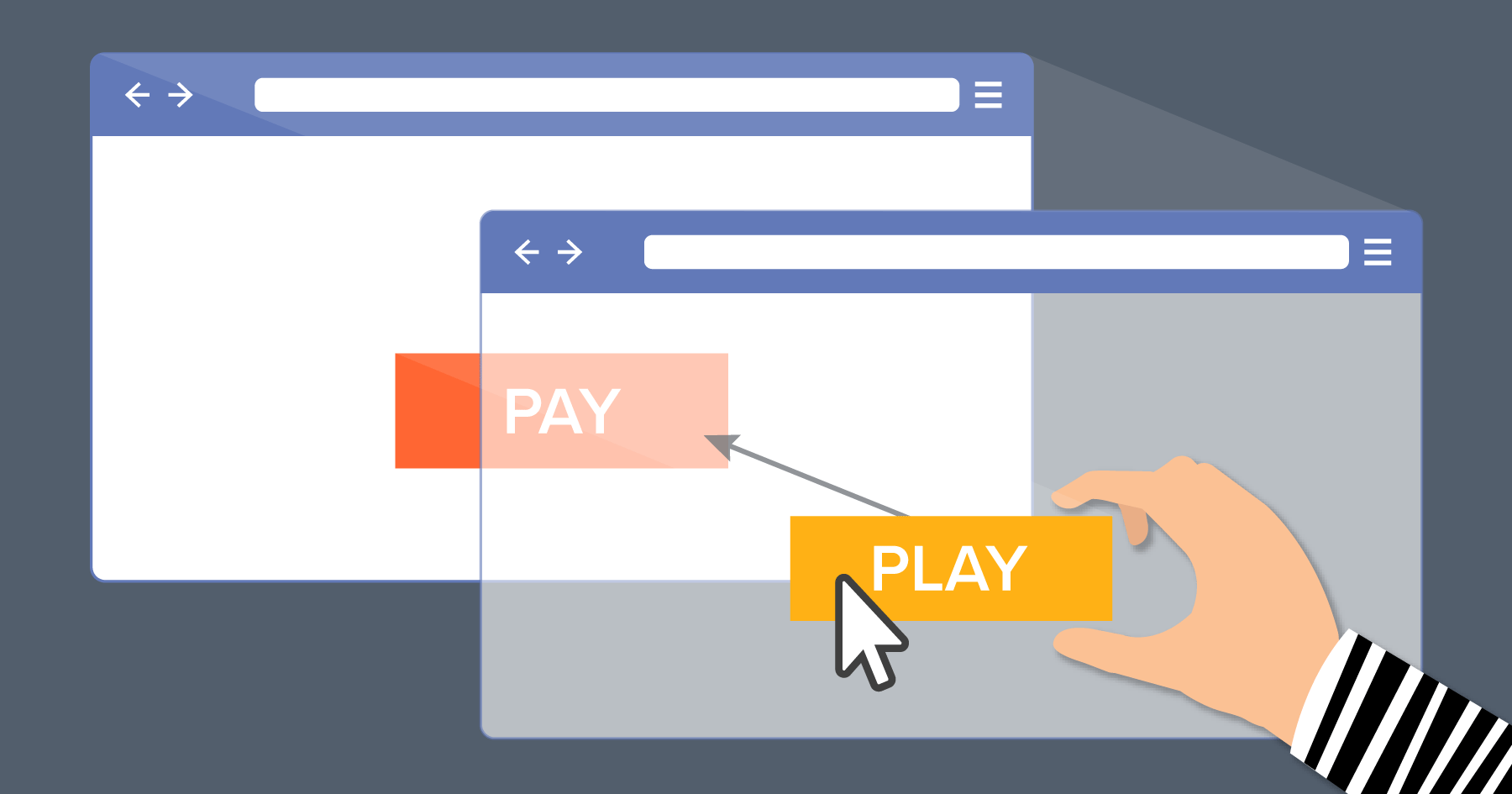

Read articleClickjacking: The Silent UI Exploit You Can’t Ignore

Clickjacking, also known as UI redressing, is a sneaky threat that exploits users’ trust in web interfaces. Listed under clickjacking OWASP A5 (Broken Access Control), this attack leverages techniques like iframe exploitation techniques and invisible overlay attacks to trick users into performing unintended actions. Whether it’s for clickjacking for credential theft or multi-step UI hijacking, this vulnerability remains a significant challenge in 2025. This article…

Read articleClickjacking : L’Attaque Furtive que Vous Ne Voyez Pas Venir

Le clickjacking, également connu sous le nom de UI redressing, est une menace insidieuse qui exploite la confiance des utilisateurs dans les interfaces web. Classé dans le clickjacking OWASP A5 (Broken Access Control), cette attaque utilise des techniques comme les iframe exploitation techniques ou les invisible overlay attacks pour tromper les utilisateurs et leur faire exécuter des actions involontaires. Que ce soit pour…

Read articleCertified Ethical Hacker (CEH v13)

Introduction au CEH v13 Le Certified Ethical Hacker (CEH) est la certification pionnière en piratage éthique, créée par l’EC-Council. Reconnue mondialement, elle est le standard de référence pour tous les professionnels souhaitant apprendre à penser comme un hacker… afin de mieux défendre les systèmes informatiques. La version v13, la plus récente, introduit une dimension révolutionnaire…

Read articleCertified Ethical Hacker (CEH v13)Master the Art of Ethical Hacking in the AI Era

What is CEH v13? The Certified Ethical Hacker (CEH) is EC-Council’s flagship cybersecurity certification, internationally recognized as the benchmark for ethical hacking and offensive security expertise. Designed to teach you how to think like a hacker, CEH equips professionals with the mindset, skills, and tools used by malicious hackers—so they can defend better. With version…

Read article